Padiofire - Parallelized Application Detection in Overlay Networks for Firewalls

Institutions

- BTU Cottbus, Lehrstuhl Rechnernetze und Kommunikationssysteme

- University of Erlangen, Lehrstuhl 1 für Informatik

- Gesellschaft für Netzwerk- und Unix-Administration (GeNUA)

- University of Innsbruck, Computer and Communication Systems (associated partner)

Team @ CCS

Funding

- BMBF (Bundesministerium für Bildung und Forschung)

Project Time

- 01.07.2011-30.6.2013

Homepage

Description (in German only)

Die wachsende Durchdringung von Internet-Technologien in eine immer größer werdende Zahl von Anwendungsbereichen bringt ein stetig zunehmendes Bedrohungspotential für damit verbundene Systeme mit sich. Des Weiteren stellt die Realisierung immer neuer Dienste über das Internet, einschließlich der Integration klassischer Dienste und Netze wie Telefonie und Audio/Video-Broadcasting, hohe Anforderungen an die Kommunikationsinfrastruktur selbst, aber vor allem auch an die Sicherheit. Für die Absicherung dieser Infrastrukturen werden im Normalfall Firewalls eingesetzt, welche unerwünschte Netzwerkpakete ausfiltern können. Dazu müssen Firewallsysteme den Netzwerkverkehr auf mehreren Protokollschichten (typisch sind Netzwerk- und Transportschicht) analysieren, die verwendeten Protokolle identifizieren und letztendlich entscheiden, ob die Daten weitergeleitet oder verworfen werden. Moderne Firewalls wie das GeNUGate können auch Anwendungsprotokolle analysieren und durch den Einsatz von Proxy-Technologie die Konformität der eingesetzten Protokolle sicherstellen bzw. entsprechend korrigieren. Aktuelle Trends in der Entwicklung von Netzwerkprotokollen zeigen allerdings auf, dass immer häufiger sogenannte Overlaystrukturen eingesetzt werden, und somit auf der Anwendungsschicht mehrere Protokolle ineinander verschachtelt werden. Beispielhaft seien hier Web 2.0-Technologien erwähnt, wie sie etwa im Google-Maps-Dienst zur Anwendung kommen. Auch Future Internet-Initiativen gehen vom Einsatz von Overlays für optimierte Kommunikationslösungen aus.

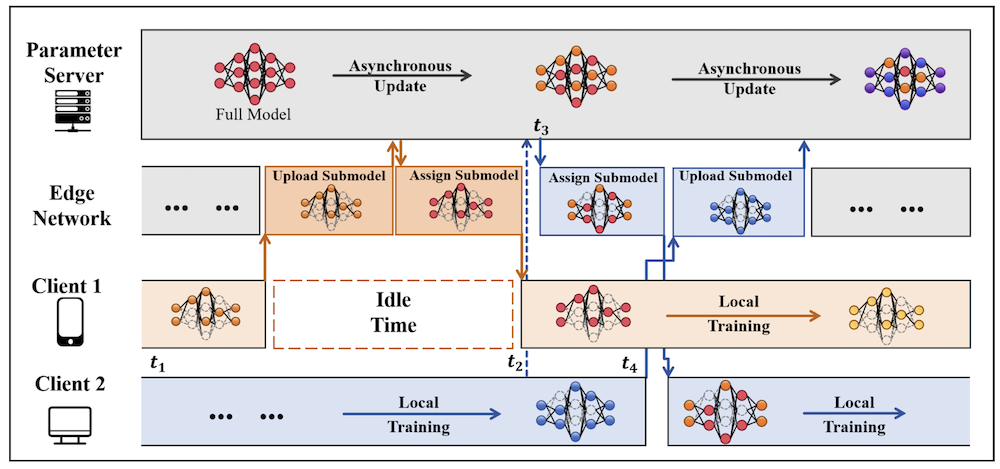

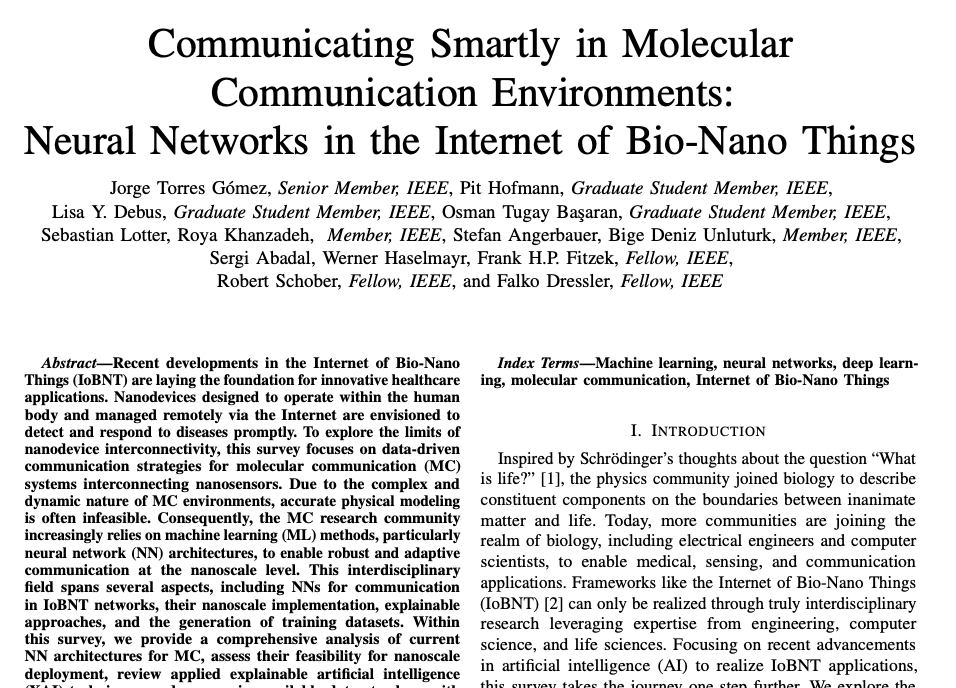

Ziel des Projekts PADIOFIRE ist es, ein neuartiges Firewallsystem zu entwickeln, welches eine semantische Analyse von mehrfach geschachtelten Anwendungsprotokollen am Beispiel von Web 2.0-Diensten durchführen kann. Die Ergebnisse der Analyse stellen die Grundlage für die Entscheidung dar, ob zugehörige Datenströme weitergeleitet oder verworfen werden. Konkret ist es geplant, ein Intrusion Detection System (IDS) als Basis zu nutzen, welches auf die Erkennung von bestimmten Strukturen, vorrangig Angriffen, im Netzwerkverkehr spezialisiert ist und somit gut geeignet für die Anwendungs- und Protokollerkennung ist. Da aktuelle IDS-Ansätze nicht auf die semantische Analyse von Overlaystrukturen spezialisiert sind, welche für eine genaue Analyse auf Anwendungsebene nötig ist, soll eine neuartige Regelsprache entwickelt werden, welche mehrfach geschachtelte Anwendungsprotokolle detailliert analysiert. Die semantische Analyse von Anwendungsdaten ist sehr aufwändig, daher sind architektonische Optimierungen geplant. Zum einen spielt die verteilte Analyse auf mehreren Prozessorkernen eine essentielle Rolle und zum anderen ist die Entwicklung einer losen Kopplung von Analyse und Firewall geplant.

Selected Publications

2016

Journals and Magazines

Benjamin Stritter, Felix C. Freiling, Hartmut König, Rene Rietz, Steffen Ullrich, Alexander von Gernler, Felix Erlacher and Falko Dressler, "Cleaning up Web 2.0's Security Mess - at Least Partly," IEEE Security & Privacy, vol. 14 (2), pp. 48–57, March 2016.

[DOI, BibTeX, PDF, More details]

Benjamin Stritter, Felix C. Freiling, Hartmut König, Rene Rietz, Steffen Ullrich, Alexander von Gernler, Felix Erlacher and Falko Dressler, "Cleaning up Web 2.0's Security Mess - at Least Partly," IEEE Security & Privacy, vol. 14 (2), pp. 48–57, March 2016.

[DOI, BibTeX, PDF, More details]

2014

Conferences and Workshops

Mario Berger, Felix Erlacher, Christoph Sommer and Falko Dressler, "Adaptive Load Allocation for Combining Anomaly Detectors Using Controlled Skips," Proceedings of IEEE International Conference on Computing, Networking and Communications (ICNC 2014), CNC Workshop, Honolulu, HI, February 2014, pp. 792–796.

[DOI, BibTeX, PDF, More details]

Mario Berger, Felix Erlacher, Christoph Sommer and Falko Dressler, "Adaptive Load Allocation for Combining Anomaly Detectors Using Controlled Skips," Proceedings of IEEE International Conference on Computing, Networking and Communications (ICNC 2014), CNC Workshop, Honolulu, HI, February 2014, pp. 792–796.

[DOI, BibTeX, PDF, More details]

2012

Journals and Magazines

- Tobias Limmer and Falko Dressler, "On Network Monitoring for Intrusion Detection," Praxis der Informationsverarbeitung und Kommunikation, vol. 35 (1), pp. 32–39, April 2012. [DOI, BibTeX, PDF, More details]

Conferences and Workshops

Georg Carle, Hervé Debar, Falko Dressler and Hartmut König, "Executive Summary - Network Attack Detection and Defense Early Warning Systems - Challenges and Perspectives," Proceedings of Dagstuhl Seminar 12061 on Network Attack Detection and Defense Early Warning Systems - Challenges and Perspectives, Wadern, Germany, February 2012, pp. 1–20.

[DOI, BibTeX, PDF, More details]

Georg Carle, Hervé Debar, Falko Dressler and Hartmut König, "Executive Summary - Network Attack Detection and Defense Early Warning Systems - Challenges and Perspectives," Proceedings of Dagstuhl Seminar 12061 on Network Attack Detection and Defense Early Warning Systems - Challenges and Perspectives, Wadern, Germany, February 2012, pp. 1–20.

[DOI, BibTeX, PDF, More details]

2011

Conferences and Workshops

Tobias Limmer and Falko Dressler, "Adaptive Load Balancing for Parallel IDS on Multi-Core Systems using Prioritized Flows," Proceedings of IEEE International Conference on Computer Communication Networks (ICCCN 2011), Maui, HI, July 2011, pp. 1–8.

[DOI, BibTeX, PDF, More details]

Tobias Limmer and Falko Dressler, "Adaptive Load Balancing for Parallel IDS on Multi-Core Systems using Prioritized Flows," Proceedings of IEEE International Conference on Computer Communication Networks (ICCCN 2011), Maui, HI, July 2011, pp. 1–8.

[DOI, BibTeX, PDF, More details] Tobias Limmer and Falko Dressler, "Improving the Performance of Intrusion Detection using Dialog-based Payload Aggregation," Proceedings of 30th IEEE Conference on Computer Communications (INFOCOM 2011), 14th IEEE Global Internet Symposium (GI 2011), Shanghai, China, April 2011, pp. 833–838.

[DOI, BibTeX, PDF, More details]

Tobias Limmer and Falko Dressler, "Improving the Performance of Intrusion Detection using Dialog-based Payload Aggregation," Proceedings of 30th IEEE Conference on Computer Communications (INFOCOM 2011), 14th IEEE Global Internet Symposium (GI 2011), Shanghai, China, April 2011, pp. 833–838.

[DOI, BibTeX, PDF, More details]

2009

Journals and Magazines

Georg Carle, Falko Dressler, Richard A. Kemmerer, Hartmut Koenig, Christopher Kruegel and Pavel Laskov, "Network attack detection and defense - Manifesto of the Dagstuhl Perspective Workshop," Springer Computer Science - Research and Development, vol. 23 (1), pp. 15–25, March 2009.

[DOI, BibTeX, PDF, More details]

Georg Carle, Falko Dressler, Richard A. Kemmerer, Hartmut Koenig, Christopher Kruegel and Pavel Laskov, "Network attack detection and defense - Manifesto of the Dagstuhl Perspective Workshop," Springer Computer Science - Research and Development, vol. 23 (1), pp. 15–25, March 2009.

[DOI, BibTeX, PDF, More details]